Qu’est-ce que le piratage d’écran et comment pouvez-vous vous protéger ?

Vous avez peut-être déjà entendu le terme « piratage d’écran », mais vous ne savez peut-être pas ce que cela signifie. Le piratage d’écran ou le piratage d’écran tactile est un type de cyberattaque qui consiste à prendre le contrôle du smartphone ou de l’écran tactile de l’ordinateur de quelqu’un sans son autorisation.

En prenant le contrôle de votre écran tactile, les attaquants peuvent effectuer diverses tâches malveillantes. Les cyberattaquants peuvent également l’utiliser pour accéder à des informations sensibles telles que des mots de passe et des noms d’utilisateur.

Alors, qu’implique le piratage d’écran ? Et surtout, comment s’en protéger ?

Qu’est-ce que le piratage de l’écran de verrouillage ?

Le piratage d’écran se fait généralement en tirant parti de l’écran tactile d’un appareil. Les attaquants peuvent être en mesure d’accéder à l’écran à distance, ou ils peuvent interagir physiquement avec lui et exploiter les faiblesses du matériel ou du logiciel. Cela se fait en tirant parti des interférences électromagnétiques (EMI), le processus par lequel les signaux électriques peuvent être détectés et manipulés. Étant donné que les appareils à écran tactile contiennent une variété de signaux électriques, cela les rend vulnérables aux EMI. Le piratage d’écran peut également impliquer l’exploitation de failles dans le système d’exploitation ou la conception matérielle de l’appareil.

En utilisant EMI, les pirates peuvent introduire à distance de faux points de contact dans un écran tactile de l’appareil et peuvent contrôler l’appareil sans le toucher.

Une fois que les pirates ont accès à votre écran, ils peuvent effectuer diverses activités malveillantes telles que la modification du mot de passe de votre écran de verrouillage, l’accès à des données sensibles, l’installation de logiciels malveillants, etc.

Qu’est-ce que le toucher fantôme ?

Ghost touch, également appelé screen tapping ou phantom touch, est un type de piratage d’écran tactile qui consiste à utiliser un petit appareil (par exemple, un smartphone, une tablette ou un ordinateur portable) pour contrôler l’activité sur l’écran d’un autre appareil. C’est à ce moment qu’un pirate utilise EMI pour simuler un faux doigt ou un objet sur l’écran tactile et peut le contrôler sans contact physique. En contrôlant les mouvements de l’écran tactile, les pirates peuvent accéder à des informations sensibles telles que des mots de passe et des données personnelles sans laisser de traces physiques de leur présence. Ghost touch peut également être utilisé pour lancer des attaques de pirates, comme effectuer des achats à l’insu du propriétaire ou accéder à des comptes financiers.

Les problèmes de Ghost Touch ne sont pas toujours dus à des pirates, mais peuvent indiquer une activité malveillante.

Comment le piratage d’écran est-il exécuté ?

Voici les étapes à suivre par les cyberattaquants pour mener à bien le piratage de l’écran tactile.

Étape 1 : Rechercher un lieu approprié

Les pirates rechercheront un lieu public où ils ont accès à l’écran d’un appareil. Cela peut être dans un salon d’aéroport, un café, une bibliothèque ou même dans un train. Dans de tels endroits, ils peuvent utiliser EMI pour accéder à l’écran tactile des appareils qui sont conservés sur la table avec leur écran tourné vers la table.

Étape 2 : Installer l’équipement EMI

Une fois que le pirate a trouvé un emplacement approprié, il installe son équipement EMI. Celui-ci se compose d’une antenne et d’un amplificateur, créant des signaux magnétiques qui peuvent être utilisés pour interférer avec le champ électromagnétique de l’appareil à écran tactile.

Étape 3 : envoyer des signaux électromagnétiques

Le pirate envoie alors des ondes électromagnétiques à des fréquences spécifiques afin d’interférer avec les signaux de l’écran tactile et de générer de fausses touches sur l’écran afin d’en prendre le contrôle. Les attaquants peuvent injecter des impulsions électromagnétiques dans les électrodes de l’écran tactile pour que les événements soient enregistrés en tant qu’événements tactiles.

Étape 4 : Accéder à l’appareil

Une fois que le pirate a capturé et interféré avec le champ électromagnétique de l’appareil, il peut y accéder et en prendre le contrôle. Cela leur permet d’effectuer diverses activités malveillantes.

Que peuvent faire les attaquants en utilisant le piratage d’écran ?

Les pirates d’écran peuvent effectuer diverses activités malveillantes sur l’appareil, telles que :

- Recevoir ou passer des appels : les pirates peuvent accéder au répertoire de l’appareil et composer des numéros pour passer des appels ou recevoir des appels entrants.

- Lancer des sites Web malveillants à l’aide du clavier : le pirate peut lancer un site Web ou une page Web malveillant, puis taper des commandes sur le clavier.

- Installer des logiciels malveillants : les intrus peuvent installer des logiciels malveillants sur l’appareil à l’insu de l’utilisateur, ce qui leur permet d’accéder à des données confidentielles.

- Intercepter les messages : le cyberattaquant peut utiliser le piratage d’écran pour intercepter, lire, écrire et supprimer des messages de l’appareil.

- Accéder aux informations de contact : les attaquants peuvent également accéder aux contacts d’un appareil, y compris les adresses e-mail et les numéros de téléphone.

- Accéder aux comptes de réseaux sociaux : les pirates d’écran peuvent accéder aux comptes de réseaux sociaux de l’utilisateur et publier des messages ou des liens malveillants.

Quelles sont les indications du piratage d’écran ?

Il est difficile de détecter le piratage d’écran à ses débuts car le pirate ne laisse aucune preuve physique. Cependant, il existe certains signes avant-coureurs que vous pouvez surveiller si vous pensez que votre appareil a été piraté.

Lors de la configuration d’un nouvel appareil, par exemple, les utilisateurs enregistrent généralement leurs préférences et leurs paramètres. Si vous remarquez des changements dans ces paramètres, cela pourrait indiquer que votre appareil a été piraté. De même, si vous remarquez des messages ou des appels inhabituels, il est possible qu’un pirate ait accédé à votre appareil.

Les pirates d’écran peuvent utiliser de grandes quantités de données pour contrôler l’appareil. Si vous remarquez une utilisation anormalement élevée des données, il se peut que quelque chose de malveillant soit en cours d’exécution.

Et si votre appareil est associé à un appareil Bluetooth que vous ne reconnaissez pas, cela pourrait également être un signe de piratage d’écran.

Comment se protéger du piratage d’écran

Compte tenu des dangers du piratage d’écran, il est important que vous preniez des mesures pour vous protéger et protéger votre appareil contre de telles attaques. Voici quelques conseils qui peuvent vous aider.

Utiliser une méthode de déverrouillage sécurisée

Le moyen le plus efficace de protéger votre appareil contre les attaques de piratage d’écran est d’utiliser une méthode de déverrouillage sécurisée. Si votre téléphone prend en charge l’authentification biométrique telle que la reconnaissance d’empreintes digitales ou de visage, assurez-vous de l’utiliser à la place d’un schéma ou d’un code PIN.

Activer l’authentification à deux facteurs

L’authentification à deux facteurs (2FA) est une couche de sécurité supplémentaire pour votre appareil, qui vous oblige à saisir un code envoyé à votre appareil ou numéro de téléphone en plus de votre mot de passe. 2FA garantit que même si quelqu’un connaît votre mot de passe, il ne pourra pas y accéder sans le code supplémentaire.

Soyez prudent dans les lieux publics

Lorsque vous utilisez votre appareil dans des lieux publics, prenez des précautions supplémentaires pour vous assurer que l’écran de votre appareil n’est pas exposé. Évitez de laisser votre téléphone sans surveillance et gardez-le hors de vue lorsque vous ne l’utilisez pas.

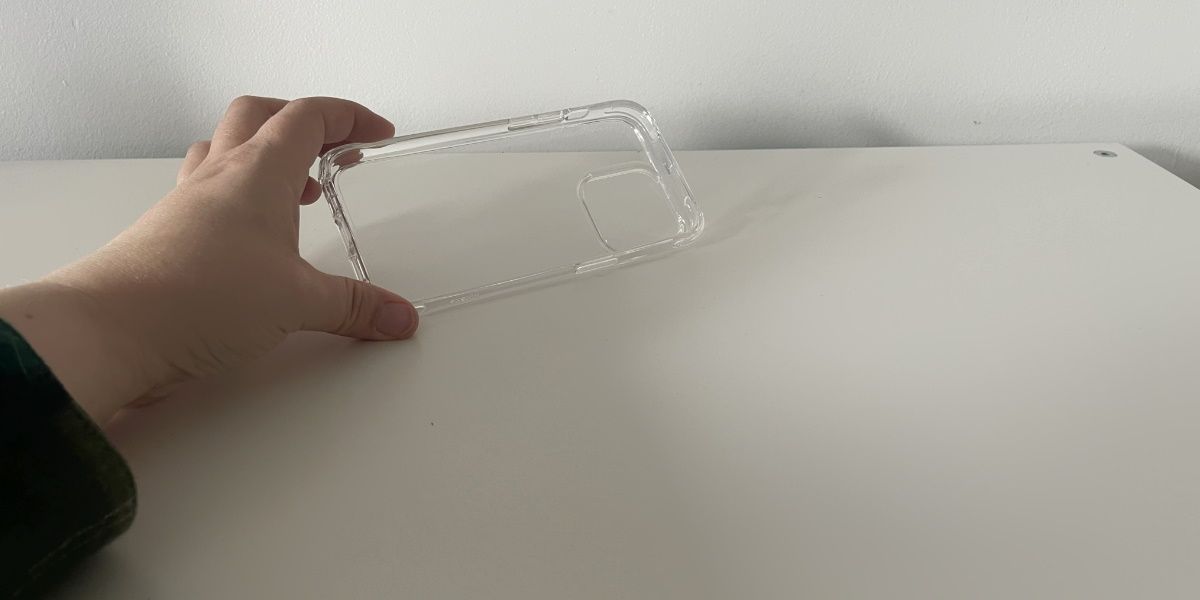

Utiliser des boîtiers non magnétiques

Lorsque vous utilisez un smartphone, un ordinateur portable ou une tablette en public, envisagez d’investir dans un étui non magnétique. Cela peut aider à protéger votre appareil contre les acteurs malveillants qui pourraient essayer d’accéder via le piratage d’écran.

Méfiez-vous du piratage de l’écran de verrouillage

Le piratage de l’écran de verrouillage peut être dévastateur, il est donc important que vous preniez des mesures pour vous protéger. Il est essentiel que vous utilisiez une méthode de déverrouillage sécurisée, que vous activiez l’authentification à deux facteurs, que vous fassiez très attention dans les lieux publics et que vous investissiez dans des étuis non magnétiques pour vos appareils. En suivant ces conseils, vous pouvez vous assurer que le piratage d’écran ne sera pas un problème.

Laisser un commentaire